Wenn Sicherheit zur Infrastruktur wird – Wer entscheidet, welche Apps wir nutzen dürfen?

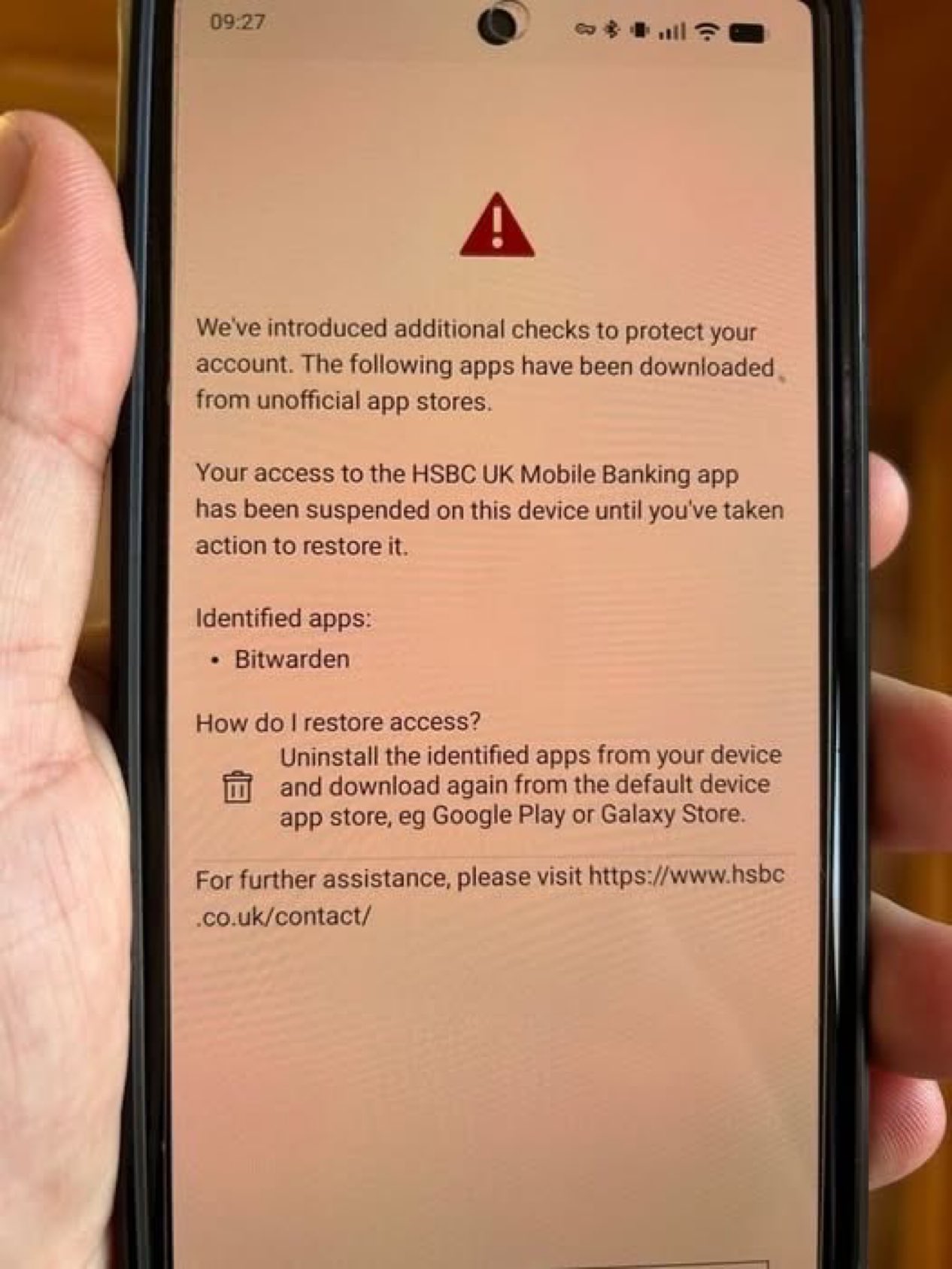

Vor einigen Tagen bin ich über einen Screenshot gestolpert, der zunächst wie ein typischer Internet-Aufreger wirkte. Eine Banking-App verweigert den Login, weil auf dem Smartphone eine angeblich „unsichere“ App installiert ist.

Die erste Reaktion vieler Menschen lautet reflexartig: Überwachung! Kontrolle! Digitale Diktatur!

Doch wenn man genauer hinschaut, ist die Realität komplizierter – und gleichzeitig vielleicht sogar interessanter.

Denn tatsächlich existieren solche Sicherheitsmechanismen bereits heute.

Warum Banking-Apps Apps prüfen

Banken haben ein reales Problem: Malware.

Kriminelle verbreiten regelmäßig manipulierte Apps, die Zugriff auf Smartphones erhalten und anschließend Banking-Apps ausspionieren oder Transaktionen manipulieren. Dabei werden Nutzer häufig über Werbung oder gefälschte Angebote dazu gebracht, Apps außerhalb offizieller App-Stores zu installieren.

Hat eine solche App Zugriff auf das Gerät, können Angreifer persönliche Daten stehlen oder sogar Überweisungen durchführen. Genau deshalb haben einige Banken begonnen, Geräte aktiv zu prüfen und den Zugang zur Banking-App zu blockieren, wenn ein Risiko erkannt wird.

Die Bank HSBC beschreibt in ihren Support-Dokumenten, dass ihre Android-App den Zugriff sperren kann, wenn sie potenzielle Sicherheitsrisiken auf dem Gerät erkennt – etwa Apps aus inoffiziellen Quellen oder Anwendungen mit weitreichenden Systemrechten.

Auf mehreren Support-Seiten der Bank heißt es beispielsweise:

„If we detect potential risks on your Android device, we’ll suspend your access to the HSBC app to protect you.“

Ähnliche Hinweise finden sich in den Cyber-Security-Hilfeseiten von HSBC in verschiedenen Ländern.

Technisch betrachtet ist das also zunächst einmal ein Sicherheitsfeature – und kein dystopischer Kontrollmechanismus.

Wenn eine Bank erkennt, dass auf meinem Gerät möglicherweise Malware läuft, bin ich ehrlich gesagt sogar froh darüber.

Wenn Sicherheitsregeln gute Software blockieren

In der Praxis zeigt sich allerdings bereits heute eine interessante Grauzone.

Viele Banking-Apps arbeiten mit relativ groben Sicherheitsregeln. Sie prüfen zum Beispiel:

- ob Apps außerhalb offizieller App-Stores installiert wurden

- ob eine App sogenannte Accessibility-Rechte nutzt

- ob Entwickleroptionen aktiviert sind

- ob ein Gerät gerootet oder modifiziert wurde

Viele Banking-Apps greifen dabei auf Googles Sicherheitsmechanismen zurück, etwa die Play Integrity API, die seit 2025/26 strengere Kriterien für die Geräteintegrität verlangt.

Solche Regeln sind verständlich – aber sie führen regelmäßig zu sogenannten „False Positives“.

Ein besonders bekanntes Beispiel betrifft Passwort-Manager.

Seit Ende 2025 berichten Nutzer vermehrt, dass Banking-Apps – darunter auch HSBC – Passwort-Manager wie Bitwarden oder 1Password blockieren. Der Grund ist häufig, dass diese Apps Accessibility-Rechte nutzen – oder dass sie außerhalb des offiziellen Play Stores installiert wurden, etwa über alternative App-Stores wie F-Droid.

Gerade beim Autofill von Passwörtern benötigen Passwort-Manager Accessibility-Rechte, um Inhalte zwischen Apps zu übertragen. Das Problem: Genau diese Rechte werden auch von Banking-Malware missbraucht.

Besonders seit Ende 2025 sorgte ein Fall in Großbritannien für Aufmerksamkeit: HSBC-Nutzer berichteten, dass nach Installation von Bitwarden über F-Droid (einen Open-Source-App-Store) der Zugriff auf die Banking-App blockiert wurde – obwohl Bitwarden selbst als sicherer Open-Source-Passwortmanager gilt.

Das Ergebnis: Nutzer sollen plötzlich ihren Passwort-Manager deaktivieren – also genau das Werkzeug, das eigentlich ihre Sicherheit erhöht.

Damit wird ein strukturelles Problem sichtbar:

Sicherheitsregeln müssen einfach genug sein, um automatisiert zu funktionieren – und genau deshalb sind sie oft zu grob.

Der eigentliche interessante Punkt

Das Problem beginnt nicht bei der Sicherheitsfunktion selbst.

Das Problem beginnt bei einer viel grundsätzlicheren Frage:

Wer entscheidet eigentlich, was eine „riskante App“ ist?

Denn moderne Apps verlassen sich häufig auf Sicherheitsbewertungen von Plattformen oder Sicherheitsdiensten. Banking-Apps prüfen also nicht unbedingt selbst jede App, sondern greifen auf Risikobewertungen zurück.

Damit entscheidet letztlich eine technische Infrastruktur darüber, welche Software als vertrauenswürdig gilt – und welche nicht.

Wenn Infrastruktur Verhalten steuert

Damit kommen wir zu einer Entwicklung, die weit über Banking-Apps hinausgeht.

Immer mehr Alltagsgeräte sind heute softwaregesteuert:

- Smartphones

- Autos

- Zahlungssysteme

- digitale Identitäten

Sobald Dinge softwaregesteuert sind, entsteht automatisch die Möglichkeit, Verhalten indirekt zu steuern.

Ein Beispiel dafür habe ich bereits in einem anderen Artikel beschrieben:

Wenn dein Auto dich verrät – Ein Blick auf das Ford-Patent

Darin geht es um ein Patent der Ford Motor Company, das beschreibt, wie Fahrzeuge bei ausbleibenden Kreditraten schrittweise eingeschränkt werden könnten.

Das entsprechende Patent ist öffentlich einsehbar:

US-Patent US2023/0055958 – Systems and methods to repossess a vehicle

Das Patent beschreibt unter anderem:

- Deaktivierung bestimmter Komfortfunktionen

- Einschränkung von Fahrzeugfunktionen

- eine mögliche vollständige Sperre des Fahrzeugs

Wichtig: Es handelt sich hierbei um ein Patent – nicht um eine bestätigte Serienfunktion. Doch es zeigt, wie Infrastruktur theoretisch genutzt werden kann.

Wenn Sicherheit politisch wird

Bis hierhin bewegt sich die Debatte noch klar im Bereich der IT-Sicherheit.

Doch sobald Infrastruktur beginnt, Verhalten zu steuern, entsteht eine neue Frage:

Was passiert, wenn die Definition von „Risiko“ politisch wird?

Ein hypothetisches Beispiel verdeutlicht das Problem.

Nehmen wir an, ein Staat würde den Handel mit Kryptowährungen wie Bitcoin stark einschränken oder verbieten.

Regulierung könnte dann auf mehreren Ebenen stattfinden:

- Banken blockieren Überweisungen zu Kryptobörsen

- App-Stores entfernen Wallet-Apps

- Finanz-Apps klassifizieren bestimmte Anwendungen als „riskant“

Der Unterschied zwischen „Verbot“ und „technischer Unmöglichkeit“ verschwimmt.

Framing durch Klassifizierung

Wenn eine Plattform oder ein Dienst eine Anwendung als „unsicher“ markiert, entsteht automatisch eine Wirkung auf Nutzer – selbst dann, wenn die Einstufung umstritten ist.

Die meisten Menschen werden eine App vermeiden, wenn ihr Smartphone oder ihre Banking-App sie als Risiko darstellt.

Damit entsteht ein subtiler Mechanismus: Nicht ein Gesetz zwingt Menschen zu einem bestimmten Verhalten, sondern eine technische Klassifizierung.

Überträgt man dieses Prinzip auf digitale Infrastruktur, entsteht eine interessante Dynamik:

Wer definiert, was „unsicher“ ist, beeinflusst am Ende auch, welche Technologien Menschen überhaupt nutzen können.

Die entscheidende Frage

Sicherheitsmechanismen sind wichtig.

Malware-Schutz ist wichtig.

Schutz vor Betrug ist wichtig.

Doch eine Frage bleibt:

Wer entscheidet eigentlich, welche Software als Risiko gilt?

Die nächste Debatte sollte sich deshalb weniger um einzelne Blockaden drehen – sondern um die Kriterien dahinter:

- Wer legt diese Kriterien fest?

- Wie transparent sind sie?

- Und wer überprüft sie?

Vielleicht ist genau das eine der spannendsten politischen Fragen unserer digitalen Zukunft.